Czego dotyczy samouczek dotyczący wykrywania nadużyć mikrofonu i kamery? W tym samouczku wideo przedstawiam wykrywacz fałszywego użycia mikrofonu i kamery, czyli aplikację, która wykrywa i odnotowuje, kiedy kamera i mikrofon są używane w telefonach z systemem Android. Dlaczego mielibyśmy chcieć wiedzieć, kiedy używany jest aparat i mikrofon w telefonie… [Czytaj więcej ...]

Wykrywanie nieuczciwego użycia mikrofonu i aparatu w telefonach z systemem Android

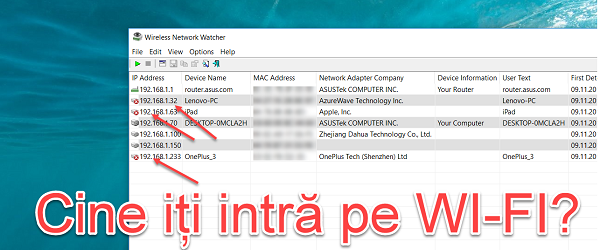

Kto łączy się nielegalnie w Twojej sieci WI-FI

Kto łączy się nielegalnie z Twoją siecią WI-FI Sygnał bezprzewodowy przechodzi przez ściany domu. Kiedy korzystamy z sieci Wi-Fi w naszym domu, musimy mieć świadomość, że do tej sieci bezprzewodowej mogą mieć dostęp również inne osoby, sąsiedzi lub osoby znajdujące się w pobliżu. Lepsze bezpieczeństwo sieci Wi-Fi Przy innych okazjach rozmawialiśmy o bezpieczeństwie podczas logowania… [Czytaj więcej ...]

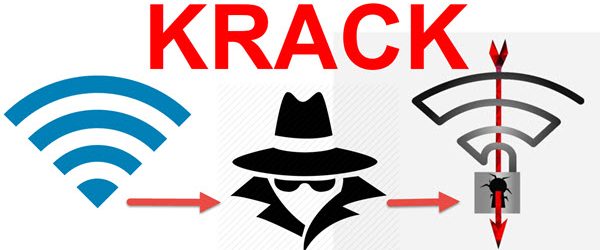

KRACK wpływa na WSZYSTKIE routery Wi-Fi - ROZWIĄZANIA

KRACK wpływa na WSZYSTKIE routery Wi-Fi - ROZWIĄZANIA Krack zagraża wszystkim routerom Wi-Fi. Jakie mamy rozwiązania? Co to jest KRACK ATTACK? KRACK to luka odkryta w protokole WPA2, na którą narażone są wszystkie routery na świecie. Jak działa KRACK? Atakujący, który wykorzystuje lukę KRACK, wstawia się między routerem a klientem (telefon,… [Czytaj więcej ...]

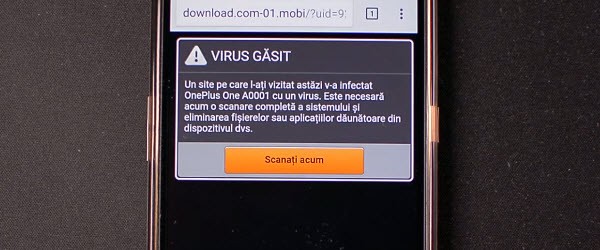

Jak pozbyć scareware telefon

Programy lub strony typu scareware to szczególna i bardzo pasywna kategoria złośliwego oprogramowania. Są rodzajem phishingu, który opiera się na obawach użytkowników, aby skłonić ich do wykonania określonych działań. Scareware może nakłaniać Cię do zainstalowania oprogramowania, ujawnienia jego danych osobowych, zapłacenia określonej kwoty lub wysłania SMS-a na numer z… [Czytaj więcej ...]

ANTI-Hack, Przekierowanie podatność na SMB

Witajcie przyjaciele, dzisiaj rozwiążemy problem z luką „Przekierowanie do SMB”, która została odkryta kilka dni temu i dotyczy wszystkich wersji systemu Windows, w tym Windows 10. Luka opiera się na naiwności aplikacji systemu Windows, które chcą się zalogować, gdy tylko poczują serwer SMB. W tym momencie dane logowania są wypluwane, gdzie atakujący… [Czytaj więcej ...]

Wolność Dobra, płacić w Internecie i bezpiecznie przeglądający

Witajcie przyjaciele, w dzisiejszym tutorialu przedstawię darmową i bardzo szybką usługę VPN. Usługa VPN nazywa się Okay Freedom i jest oferowana bezpłatnie przez firmę Steganos, znaną z nieco bardziej świeckiego oprogramowania zabezpieczającego. Jakiś czas temu w samouczku „Wireshark, przechwytywanie haseł w bezpłatnych sieciach Wi-Fi” pokazałem, jakie to proste jest. Jest… [Czytaj więcej ...]

Proste środki do zabezpieczania i szyfrowania ruchu nawigacji

Cześć przyjaciele, w dzisiejszym samouczku zobaczymy kilka wskazówek dotyczących bezpieczniejszego przeglądania i szyfrowania ruchu podczas korzystania z publicznej sieci bezprzewodowej. Jeśli we wczorajszym samouczku dotyczącym Wireshark, przechwytywania haseł w darmowych sieciach Wi-Fi, mój kolega Cristi pokaże Ci, jak łatwo jest ktoś przechwycić dane, które wprowadzamy do witryny, dziś [Czytaj więcej ...]

Metoda zatrucie DNS powszechnie wykorzystywane przez hakerów

Poisoning DNS to metoda, dzięki której hakerzy sprawiają wrażenie, że przejęli kontrolę nad pewnymi znanymi lub nieznanymi witrynami. DNS to protokół, który tworzy łącze między nazwą domeny a adresem IP, ponieważ każda witryna na tym świecie go ma. Lub więcej adresów IP. Kiedy wpisujemy w przeglądarce „google.com”, nasz komputer ma trzy opcje wyszukiwania adresu… [Czytaj więcej ...]

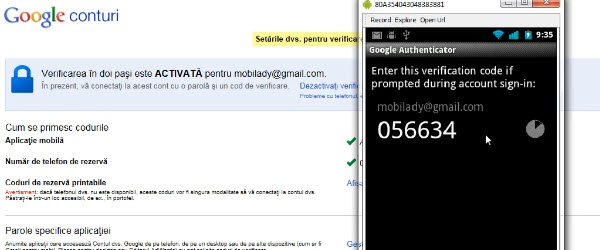

Trzymaj hakerów na dystans dzięki dwuetapowej weryfikacji konta Google - samouczku wideo

Cześć przyjaciele, w dzisiejszym samouczku zobaczymy, jak możemy zabezpieczyć Twoje konto Google, aby nie można było go złamać. W szczególności omówimy opcję „weryfikacji dwuetapowej” lub „weryfikacji dwuetapowej” oferowaną przez Google dla jej użytkowników w celu bardzo dobrej ochrony konta. Jak sama nazwa wskazuje, ta opcja dodaje drugi krok, [Czytaj więcej ...]

ostatnie komentarze