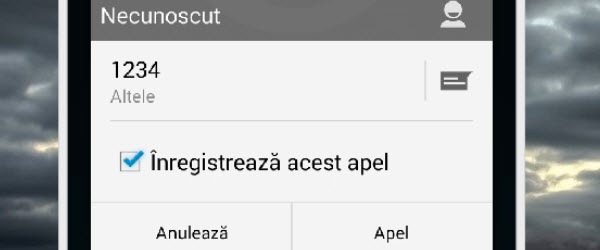

Witajcie przyjaciele, w dzisiejszym poradniku zobaczymy, jak nagrywać rozmowę telefoniczną na telefonach z systemem operacyjnym Android.Od początku chcę Wam powiedzieć, że aby wcielić w życie to, co zostało pokazane w tym samouczku, konieczne jest, aby telefon być zrootowanym (mieć root). O tym, co oznacza root lub jak zrootować smartfona, mamy więcej… [Czytaj więcej ...]

Proste środki do zabezpieczania i szyfrowania ruchu nawigacji

Cześć przyjaciele, w dzisiejszym samouczku zobaczymy kilka wskazówek dotyczących bezpieczniejszego przeglądania i szyfrowania ruchu podczas korzystania z publicznej sieci bezprzewodowej. Jeśli we wczorajszym samouczku dotyczącym Wireshark, przechwytywania haseł w darmowych sieciach Wi-Fi, mój kolega Cristi pokaże Ci, jak łatwo jest ktoś przechwycić dane, które wprowadzamy do witryny, dziś [Czytaj więcej ...]

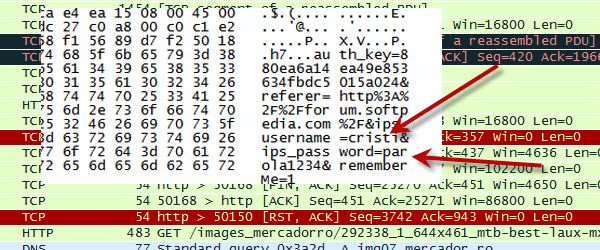

Wireshark, kradzież haseł na bezpłatnych sieci Wi-Fi

Dzisiaj zrobimy coś bardziej wyjątkowego, postaramy się przechwycić dane logowania z przeglądarki za pomocą niezwykłego oprogramowania o nazwie Wireshark.Pokażę Ci, jak łatwo możesz stracić hasło i nazwę użytkownika, jeśli używasz ich po połączeniu w sieciach. sieciach publicznych. Te sieci są ulubionym celem atakujących, przechwytują cały ruch… [Czytaj więcej ...]

Metoda zatrucie DNS powszechnie wykorzystywane przez hakerów

Poisoning DNS to metoda, dzięki której hakerzy sprawiają wrażenie, że przejęli kontrolę nad pewnymi znanymi lub nieznanymi witrynami. DNS to protokół, który tworzy łącze między nazwą domeny a adresem IP, ponieważ każda witryna na tym świecie go ma. Lub więcej adresów IP. Kiedy wpisujemy w przeglądarce „google.com”, nasz komputer ma trzy opcje wyszukiwania adresu… [Czytaj więcej ...]

Prey, monitory i stwierdza, kradzieży lub zgubienia laptopa lub telefonu - Video Tutorial

Cześć przyjaciele, w dzisiejszym samouczku porozmawiamy o oprogramowaniu, które pomoże nam odzyskać zgubione lub skradzione urządzenia, niezależnie od tego, czy jest to tablet z Androidem, smartfon z systemem Android, iPhone z iOS, iPad, Netbook czy Notebook z systemem Windows lub Linux, produkty Apple z systemem Mac OS system operacyjny Chodzi o Prey, projekt open source, który oferuje nam oprogramowanie… [Czytaj więcej ...]

Konfiguracja systemu monitoringu, część 2, nagrywanie i zarządzanie audio-wideo - samouczek wideo

Witajcie przyjaciele, dzisiaj będę kontynuował drugą część serii poświęconej monitorowaniu wideo, w pierwszym poradniku omówiliśmy instalację kamery IP, a dzisiaj porozmawiamy o zarządzaniu i nagrywaniu sygnału wideo emitowanego przez kamerę IP. nie masz kamery IP, możesz zmienić swój telefon w kamerę monitorującą lub możesz zamienić kamerę internetową i komputer… [Czytaj więcej ...]

CurrPorts pomaga nam monitorować sieć i znajdować adresy IP osób, z którymi rozmawiamy - samouczek wideo

Witajcie przyjaciele, w dzisiejszym samouczku wideo przedstawię wam aplikację do monitorowania sieci, a zwłaszcza oprogramowanie korzystające z połączenia internetowego, aplikacja nazywa się CurrPorts i jest niezwykle przyjazna nawet dla niedoświadczonych użytkowników. Mnóstwo takich programów, CurrPorts ma więcej zalet w porównaniu z… [Czytaj więcej ...]

Jak znaleźć numer telefonu osoby, która dzwoni do nas z ukrytym numerem - samouczek wideo

Witajcie przyjaciele, w dzisiejszym poradniku zobaczymy, jak możemy dowiedzieć się, kto dzwoni do nas z ukrytym numerem. Myślę, że nie ma osoby, która nie stanęła przed takim dylematem. Większość ludzi przynajmniej raz w życiu cierpiała z powodu tego, że w środku nocy zostali wezwani lub zapomniani przez nieznane numery, a ci, którzy dzwonią z ukrytym numerem, często nie znają granic i stają się twórcami [Czytaj więcej ...]

Jak zlokalizować i odzyskać skradziony lub zgubiony telefon komórkowy z systemem Android - samouczek wideo

Witajcie przyjaciele, z dzisiejszego poradnika dowiemy się, jak możemy zlokalizować i odzyskać nasz smartfon z Androidem, gdy go zgubimy lub zostanie on skradziony. Ponieważ smartfon ma zazwyczaj antenę bezprzewodową i moduł GPS, twórcy aplikacji i firmy zajmujące się bezpieczeństwem pomyśleli o ich wykorzystaniu, aby pomóc klientom znaleźć smartfon w [Czytaj więcej ...]

Bezpieczeństwo w przeglądarce, jak możemy zobaczyć znaki haseł pod gwiazdkami - film instruktażowy

Cześć przyjaciele, w dzisiejszym samouczku porozmawiamy o bezpieczeństwie, przeglądarkach, hasłach oraz o tym, jak możemy zobaczyć hasło pod gwiazdkami w polach haseł, gdy logujemy się do witryn. Kiedy przydaje się nam możliwość zobaczenia znaków pod gwiazdkami wprowadzonych w polu hasła? [Czytaj więcej ...]

ostatnie komentarze