Konfigurowanie maksymalnych zabezpieczeń w systemie Windows Czym jest samouczek „Konfigurowanie maksymalnych zabezpieczeń w systemie Windows”? W tym samouczku wideo zobaczysz, jak skonfigurować konta w systemie Windows, aby system operacyjny był bezpieczny. Prosta konfiguracja maksymalnego bezpieczeństwa w systemie Windows. Błąd popełniony przez wielu użytkowników systemu Windows. W momencie instalacji… [Czytaj więcej ...]

Proste ustawienie maksymalnego bezpieczeństwa w systemie Windows - podstawa chronionego komputera

Jak nie infekować zainfekowanych stron i wirusów - sandboxie

Jak nie zarazić się zainfekowanymi witrynami i aplikacjami wirusowymi - sandboxie Jak nie zarazić się zainfekowanymi witrynami i aplikacjami wirusowymi - sandboxie W ostatnich latach ludzie coraz częściej mają do czynienia z wirusami, oprogramowaniem szpiegującym i inne złośliwe programy nowego typu, które stają się coraz bardziej wyrafinowane i które mogą być trudne do przechwycenia przez… [Czytaj więcej ...]

Hasło USB stick - przenośne bezpieczeństwo

Hasło do pendrive'a Hasło do pendrive'a - przenośne bezpieczeństwo Potrzeba ochrony danych staje się coraz ważniejsza, szczególnie w kontekście wycieku danych, gromadzenia nieograniczonej ilości danych lub wszelkiego rodzaju ataków komputerowych. Nasze dane są prawie w 100% w formacie cyfrowym. Ludzie zaczynają zdawać sobie sprawę (nieco późno), że dane… [Czytaj więcej ...]

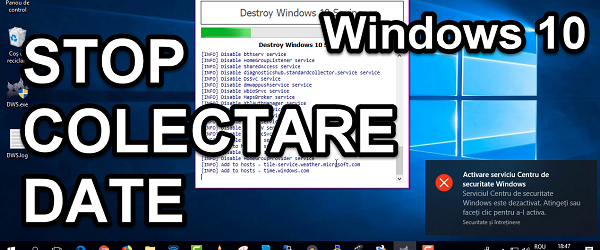

Jak przestać zbierać dane systemu Windows 10 - to jak niszczarka

Jak przestać zbierać dane systemu Windows 10, które skończyły się jak Szwajcar. Dane są zbierane dowolną metodą. Gromadzenie danych stało się sportem globalnym, konkurującym z największymi dostawcami usług internetowych. Na pierwszym miejscu jest Google, a za nim Facebook i Microsoft, po których te z Apple, Twittera, Amazona itp. Są bardziej nieśmiałe ... eee, niech odzyska ... [Czytaj więcej ...]

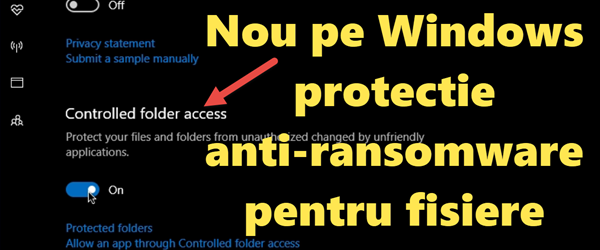

Anty-ransomware anti-encryption NOWE pliki w Windows Defender

NOWOŚĆ w programie Windows Defender chroniącym przed ransomware przed szyfrowaniem plików Witajcie przyjaciele, w dzisiejszym tutorialu porozmawiamy o bezpieczeństwie ważnych lub cennych plików. W szczególności zobaczymy, jak możemy chronić nasze cenne pliki przed infekcjami ransomware, które po zainfekowaniu naszego komputera zaszyfrują wszystkie pliki, a tym samym je utracimy. Kontrolowane… [Czytaj więcej ...]

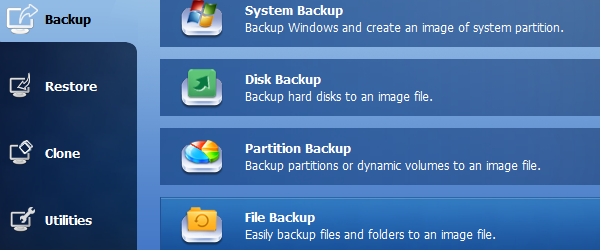

Najlepszy darmowy backup - Aomei

Najlepszy darmowy program do tworzenia kopii zapasowych - AOMEI Backup to prawdopodobnie najważniejsze działanie dla bezpieczeństwa danych. Niestety, nie wszyscy wykonujemy kopie zapasowe tak, jak powinniśmy, iw końcu tracimy dane, często bez możliwości ich odzyskania. Po co tworzyć kopie zapasowe - Najlepszy darmowy program do tworzenia kopii zapasowych - AOMEI - Aby chronić nasze dane przed awariami sprzętu [Czytaj więcej ...]

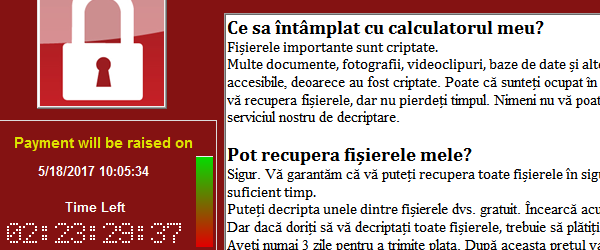

Zakażenie żywo z Wanna Cry RansomWare i metod ochrony

Infekcja na żywo oprogramowaniem WANNA CRY Ransomware i metody ochrony Najbardziej destrukcyjną infekcją komputera w ostatnich latach jest oprogramowanie ransomware o nazwie WannaCry. Skąd się wziął WannaCry? Nie wiadomo dokładnie, skąd się wziął, ale wiadomo, że powstał w fazie oprogramowania szpiegującego skradzionego z NSA (amerykańskiego SRI), którego NSA używała do… [Czytaj więcej ...]

Sklepienie Galeria, zabezpieczania i ukrywania prywatne zdjęcia z telefonu

Galeria Sejf, hasło i ukrywanie prywatnych zdjęć z telefonu - aplikacja na Androida W dzisiejszych czasach, gdy prywatność praktycznie już nie istnieje, bardzo trudno jest trzymać nasze prywatne dane z dala od ciekawskich oczu chmury lub bliskich nam osób. Załóżmy, że robisz zdjęcie telefonem w intymnej sytuacji. Zdjęcie zostało zapisane w pamięci… [Czytaj więcej ...]

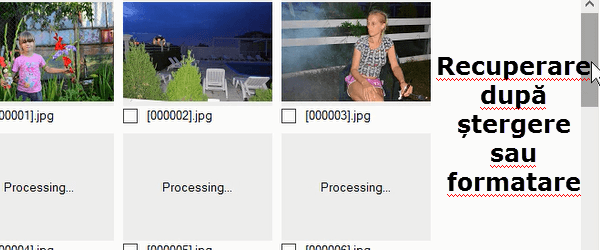

Odzyskiwanie przypadkowo skasowanych zdjęć i plików

Odzyskiwanie usuniętych zdjęć i plików Odzyskiwanie usuniętych zdjęć lub plików to poważny problem, zwłaszcza w dzisiejszych czasach, gdy jakikolwiek dokument cyfrowy jest przechowywany na dysku twardym, dysku SSD, płycie CD, DVD lub pamięci USB. Wcześniej czy później każdy z nas popełnia błąd, przypadkowo usuwając ważne pliki. Na szczęście dane usunięte z dysku twardego, dysku SSD, pendrive'a, [Czytaj więcej ...]

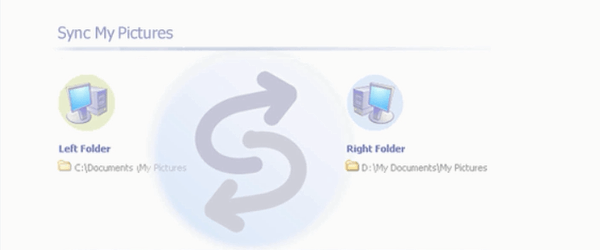

Automatyczne zapisywanie zdjęcia i dokumenty bezpieczne z SyncToy

... Zaktualizowany samouczek ... Automatycznie zapisuj zdjęcia i dokumenty, bezpiecznie z SyncToy Witajcie przyjaciele, w tym samouczku wideo porozmawiamy o aplikacji SyncToy, to oprogramowanie do synchronizacji folderów jest produkowane przez Microsoft i nic nie kosztuje, każdy może pobrać z witryny firmy Microsoft lub z videotutorial.ro, na końcu tego tekstu wprowadzającego powyżej… [Czytaj więcej ...]

ostatnie komentarze