Tymczasowa poczta e-mail, trwała ochrona poczty Każdy, kto korzysta z adresu e-mail, wie, że w pewnym momencie, po pewnym czasie użytkowania, skrzynka e-mail jest wypełniona spamem (niechcianą pocztą e-mail) z wszelkiego rodzaju ofertami lub kto wie, jakie produkty. Skończyliśmy w takiej sytuacji, ponieważ z biegiem czasu używaliśmy naszego adresu e-mail zbyt lekko i zostawiliśmy wszystko [Czytaj więcej ...]

Jak nie infekować zainfekowanych stron i wirusów - sandboxie

Jak nie zarazić się zainfekowanymi witrynami i aplikacjami wirusowymi - sandboxie Jak nie zarazić się zainfekowanymi witrynami i aplikacjami wirusowymi - sandboxie W ostatnich latach ludzie coraz częściej mają do czynienia z wirusami, oprogramowaniem szpiegującym i inne złośliwe programy nowego typu, które stają się coraz bardziej wyrafinowane i które mogą być trudne do przechwycenia przez… [Czytaj więcej ...]

Hasło USB stick - przenośne bezpieczeństwo

Hasło do pendrive'a Hasło do pendrive'a - przenośne bezpieczeństwo Potrzeba ochrony danych staje się coraz ważniejsza, szczególnie w kontekście wycieku danych, gromadzenia nieograniczonej ilości danych lub wszelkiego rodzaju ataków komputerowych. Nasze dane są prawie w 100% w formacie cyfrowym. Ludzie zaczynają zdawać sobie sprawę (nieco późno), że dane… [Czytaj więcej ...]

Jak możesz sprawdzić, czy ktoś był na komputerze i co zrobił

Jak dowiedzieć się, czy ktoś wszedł do twojego komputera i co zrobił Dowiedz się, kto wszedł do twojego komputera i co zrobił Z pewnością wszyscy wiemy, że musimy umieścić hasło na komputerze, ale przez większość czasu musimy to zrobić przyznać, że to do nas należy każdorazowe wpisywanie hasła, więc zostawiamy komputer bez hasła i oczywiście każdy może… [Czytaj więcej ...]

Jak sprawdzić, czy twój adres e-mail i hasło są hakerów

Skąd wiesz, że ktoś włamał się na Twój adres e-mail i hasło Skąd wiesz, że ktoś włamał się na Twój adres e-mail i hasło? W dzisiejszych czasach coraz trudniej jest chronić nasze dane; zwłaszcza adres e-mail i hasło, których używamy wszędzie. Kiedy tworzymy konto, mamy ślepe zaufanie Za każdym razem, gdy tworzysz konto, musisz się „legitymizować”… [Czytaj więcej ...]

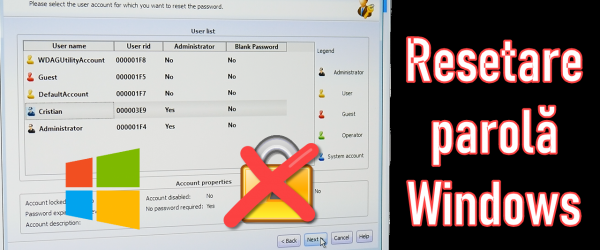

Jak zresetować hasło systemu Windows, jeśli go zapomnisz :-)

Jak zresetować hasło systemu Windows, jeśli go zapomniałeś Jak zresetować hasło systemu Windows, jeśli go zapomniałeś? Jeśli zapomniałeś hasła do systemu Windows, masz dwie możliwości. Pierwszym jest zresetowanie hasła, a drugim ponowna instalacja systemu Windows. W jakich systemach operacyjnych Windows działa resetowanie hasła? Resetowanie hasła Windows, czyli metoda przedstawiona w tym [Czytaj więcej ...]

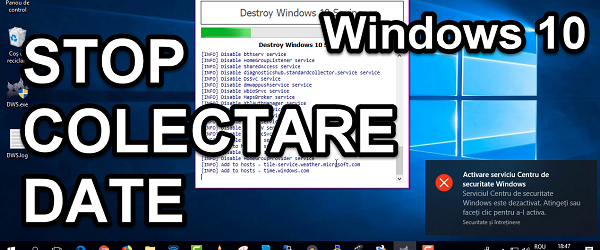

Jak przestać zbierać dane systemu Windows 10 - to jak niszczarka

Jak przestać zbierać dane systemu Windows 10, które skończyły się jak Szwajcar. Dane są zbierane dowolną metodą. Gromadzenie danych stało się sportem globalnym, konkurującym z największymi dostawcami usług internetowych. Na pierwszym miejscu jest Google, a za nim Facebook i Microsoft, po których te z Apple, Twittera, Amazona itp. Są bardziej nieśmiałe ... eee, niech odzyska ... [Czytaj więcej ...]

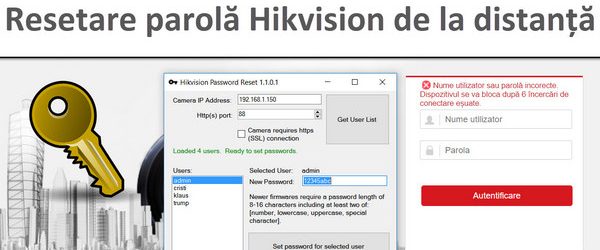

Resetuj zdalne hasło kamery IP Hikvision (UWAGA)

Zdalne resetowanie hasła kamery IP Hikvision (niebezpieczne). ostatnie narzędzie przedstawione w tutorialu jest naprawdę złe. NAWET JEŚLI CHCESZ ZRESETOWAĆ HASŁO W KAMERZE LUB NIE NALEŻY PRZEGLĄDAĆ TUTORIAL. Kamery nadzoru to te urządzenia, które instalujesz raz, a potem o nich zapomnisz. Ale czasami musimy iść do nich, a potem BUM, zapomniałem hasła. ... [Czytaj więcej ...]

SŁABSZE SZTUK NA NOC - ROZWIĄZYWANIE Aktualizacja Meltdown

Dlaczego komputery PC są słabsze z dnia na dzień - ROZWIĄZYWANIE aktualizacji po awarii Jaka jest wydajność Meltdown, Spectre i komputera? Kilka dni temu opowiadałem wam o lukach Meltdown i Spectre, w wyniku których zostały wydane aktualizacje Windows i Linux. Aktualizacje systemu mogą rozwiązać tylko lukę Meltdown, a producenci… [Czytaj więcej ...]

Jak zablokować niewłaściwe użycie BITCOIN na komputerze

Jak zablokować nielegalne wydobywanie BITCOINÓW na komputerze PC? Ostatnio, w związku ze stale rosnącą ceną BITCOINÓW, hakerzy poszukują coraz ciekawszych metod wydobywania BITCOINÓW. Ostatnia metoda polega na wykorzystaniu mocy obliczeniowej kilku komputerów za pomocą oprogramowania lub skryptów internetowych, które przekształcają… [Czytaj więcej ...]

ostatnie komentarze