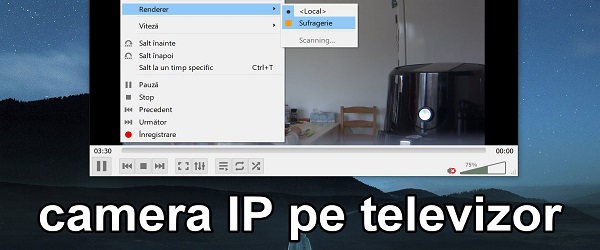

Kamera do monitoringu telewizji na żywo - Bezprzewodowe przesyłanie strumieniowe RTSP O czym jest samouczek dotyczący kamery do monitoringu telewizji na żywo? W tym samouczku wideo pokażę, jak można oglądać obrazy z kamery monitorującej w telewizji na żywo. Jest to idealne rozwiązanie dla tych, którzy chcą zobaczyć na żywo lub nagrany obraz z kamery monitorującej, nie tylko [Czytaj więcej ...]

Kamera monitorująca w telewizji na żywo - bezprzewodowo przez streaming RTSP

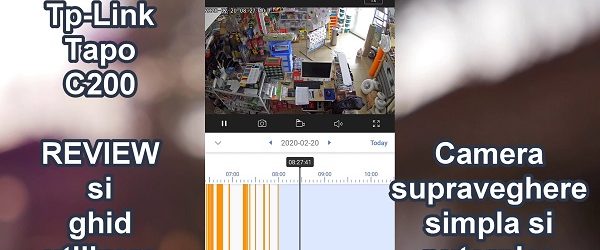

Przegląd i instrukcja obsługi kamery z napędem TP-Link Tapo C200

Recenzja kamery z napędem TP-Link Tapo C200 Czego dotyczy ta instrukcja obsługi - Recenzja kamery z napędem TP-Link Tapo C200 Jakiś czas temu zainstalowałem dwie kamery monitorujące Tp-Link Tapo C200 i po 2 tygodniach użytkowania coś, jestem pewien, że to produkt, który mogę polecić. Kamera z napędem TP-Link Tapo C200… [Czytaj więcej ...]

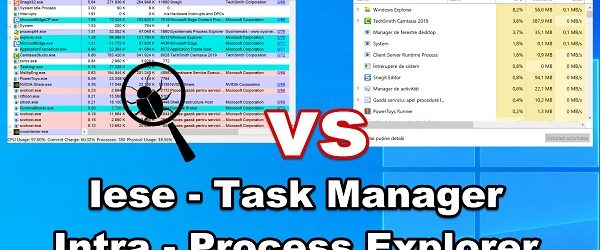

Proste ustawienie maksymalnego bezpieczeństwa w systemie Windows - podstawa chronionego komputera

Konfigurowanie maksymalnych zabezpieczeń w systemie Windows Czym jest samouczek „Konfigurowanie maksymalnych zabezpieczeń w systemie Windows”? W tym samouczku wideo zobaczysz, jak skonfigurować konta w systemie Windows, aby system operacyjny był bezpieczny. Prosta konfiguracja maksymalnego bezpieczeństwa w systemie Windows. Błąd popełniony przez wielu użytkowników systemu Windows. W momencie instalacji… [Czytaj więcej ...]

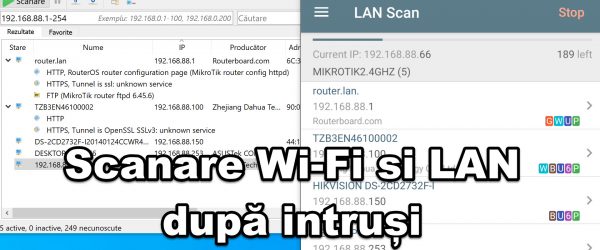

Kto jest podłączony do twojej sieci? - zobacz wszystko podłączone do sieci

Kto jest podłączony do Twojej sieci? W tym samouczku wideo zobaczysz, jak możemy dowiedzieć się, kto jest połączony z urządzeniami w naszej sieci, dowiemy się również, jakie urządzenia są podłączone do sieci. Dowiedz się, kto kradnie Twoją sieć Wi-Fi, kto jest podłączony do Twojej sieci. Kiedy warto dowiedzieć się, które urządzenia są podłączone do naszej sieci? Kiedy zapomniałeś swojego adresu IP [Czytaj więcej ...]

Detektor mikrofonów szpiegowskich Lokalizatory GPS i urządzenia śledzące

Wykrywacz mikrofonów szpiegowskich GPS Do czego służy wykrywacz mikrofonów szpiegowskich GPS? Jeśli jesteś ważną osobą lub po prostu masz paranoicznego partnera życiowego, możesz być śledzony przez mikrofon szpiegowski lub lokalizator GPS, dlatego potrzebujesz detektora mikrofonu szpiegowskiego i trackerów GPS. Na jakiej zasadzie to działa… [Czytaj więcej ...]

Darmowa ochrona przed ransomware Acronis Ransomware Protection

Bezpłatna ochrona przed ransomware Acronis Ransomware Protection Co to jest infekcja ransomware? Ze wszystkich infekcji cyfrowych najbardziej „zainfekowane” jest oprogramowanie ransomware; Dzieje się tak, ponieważ szyfruje pliki, których odszyfrowanie jest prawie niemożliwe. To tak, jakbyś miał pliki, ale ich nie widać, ponieważ każdy z nich jest zamknięty w pudełkach, których nie można… [Czytaj więcej ...]

E-mail tymczasowo, aby uniknąć spamu

Tymczasowa poczta e-mail, trwała ochrona poczty Każdy, kto korzysta z adresu e-mail, wie, że w pewnym momencie, po pewnym czasie użytkowania, skrzynka e-mail jest wypełniona spamem (niechcianą pocztą e-mail) z wszelkiego rodzaju ofertami lub kto wie, jakie produkty. Skończyliśmy w takiej sytuacji, ponieważ z biegiem czasu używaliśmy naszego adresu e-mail zbyt lekko i zostawiliśmy wszystko [Czytaj więcej ...]

Zamienia telefon w kamerę nadzoru

Zmień swój telefon w kamerę monitorującą, w której nie warto instalować kamer. Kamery monitorujące nie chronią nas przed złodziejami, ale przynajmniej utrzymują nas w kontakcie z tym, co dzieje się, gdy nie jesteśmy tam, gdzie jest zamontowana kamera. Jak wszyscy wiemy, nawet jeśli pokoje ostatnio stały się tańsze, instalacja pokoju nadal kosztuje trochę pieniędzy i dlatego… [Czytaj więcej ...]

ostatnie komentarze