Co to jest samouczek wideo dotyczący wyłączania mikrofonu i kamery w systemie Android? W tym samouczku zobaczysz, jak wyłączyć mikrofon i kamerę Android. Jest to środek awaryjny, który podejmujesz, gdy podejrzewasz, że na Twoim telefonie jest oprogramowanie szpiegowskie. Oprócz blokowania dostępu oprogramowania szpiegującego do kamery, mikrofonu lub innych czujników ta metoda zatrzymywania… [Czytaj więcej ...]

Jak wyłączyć mikrofon i kamerę w Androidzie - WYŁĄCZ CZUJNIKI

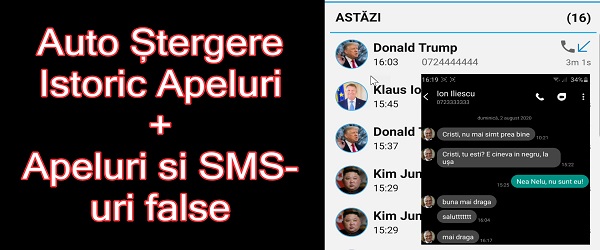

Automatyczne usuwanie historii połączeń określonych kontaktów i SMS-ów oraz fałszywych połączeń

Czym jest samouczek rozmowy wideo na temat usuwania niektórych historii połączeń? W tutorialu przedstawiam aplikację, która posiada 3 funkcje: automatyczne usuwanie historii połączeń z określonymi kontaktami oraz sadzenie fałszywych smsów i fałszywych połączeń. Jaka jest nazwa aplikacji do automatycznego usuwania historii połączeń określonych kontaktów Aplikacja nazywa się Call Log Monitor i nie jest znaleziona przez prin [Czytaj więcej ...]

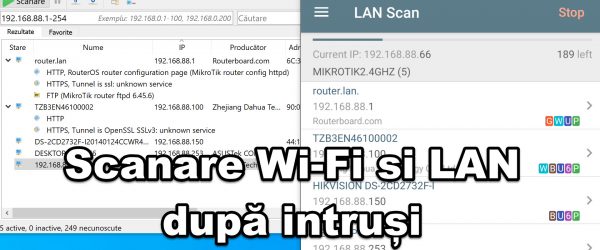

Kto jest podłączony do twojej sieci? - zobacz wszystko podłączone do sieci

Kto jest podłączony do Twojej sieci? W tym samouczku wideo zobaczysz, jak możemy dowiedzieć się, kto jest połączony z urządzeniami w naszej sieci, dowiemy się również, jakie urządzenia są podłączone do sieci. Dowiedz się, kto kradnie Twoją sieć Wi-Fi, kto jest podłączony do Twojej sieci. Kiedy warto dowiedzieć się, które urządzenia są podłączone do naszej sieci? Kiedy zapomniałeś swojego adresu IP [Czytaj więcej ...]

Detektor mikrofonów szpiegowskich Lokalizatory GPS i urządzenia śledzące

Wykrywacz mikrofonów szpiegowskich GPS Do czego służy wykrywacz mikrofonów szpiegowskich GPS? Jeśli jesteś ważną osobą lub po prostu masz paranoicznego partnera życiowego, możesz być śledzony przez mikrofon szpiegowski lub lokalizator GPS, dlatego potrzebujesz detektora mikrofonu szpiegowskiego i trackerów GPS. Na jakiej zasadzie to działa… [Czytaj więcej ...]

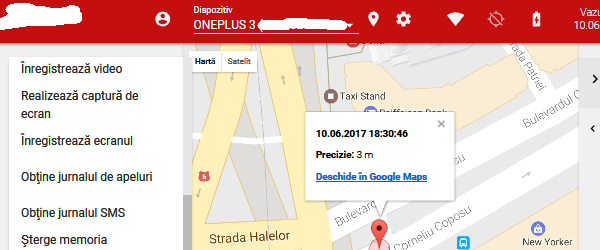

Jak znaleźć skradziony telefon i resetowanie - aplikacje kradzieży

Jak znaleźć skradziony i zresetowany telefon - aplikacje antykradzieżowe Dlaczego potrzebujemy aplikacji antykradzieżowych? Teraz nie musimy tylko myśleć o kradzieży. Bardzo możliwe, że dość często zapominamy lub gubimy telefon, biegając po parku, na ławce, po trawie po pikniku itp. Aplikacje antykradzieżowe są również dobre do lokalizowania telefonu z różnych powodów, ale myślę, że… [Czytaj więcej ...]

Nagrywanie i odległość przechwytywanie połączeń z dowolnego telefonu Android

Zdalne nagrywanie i przechwytywanie rozmów - jak to zrobić? Do nagrywania rozmów telefonicznych użyjemy programu o nazwie ACR, który jest darmowy. Umożliwia nam automatyczne nagrywanie wszystkich rozmów telefonicznych lub tylko niektórych połączeń z filtrowaniem według kontaktu. Aplikacja do nagrywania rozmów ACR. Najwyraźniej jest to aplikacja na Androida [Czytaj więcej ...]

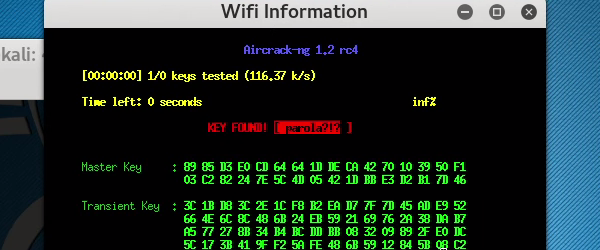

Jak złamać każde hasło Wi-Fi, super szybka użyciu socjotechniki

Jak złamać dowolne hasło Wi-Fi za pomocą technik inżynierii społecznej. Inżynieria społeczna to technika, za pomocą której manipuluje się jednostkami lub grupami, aby coś osiągnąć. Najnowszym schematem socjotechniki jest „metoda wypadkowa”, w której napastnik wykorzystuje opiekę ofiary nad bliskimi, aby uzyskać nienależne korzyści, czyli [Czytaj więcej ...]

ostatnie komentarze